Diesen Ausruf höre ich immer wieder von Kunden. Die Hersteller geben sich alle Mühe, durch geschicktes Marketing die eigene Antivirus-Software als Allheilmittel darzustellen – auch wenn unabhängige Tests regelmäßig ein anderes Bild zeichnen. Fakt ist: Kein Virenscanner der Welt entdeckt alle möglichen Schädlinge, die über das Internet, infizierte USB-Sticks, verseuchte Dokumente und andere Angriffsvektoren auf den Computer gelangen können. Deshalb bedarf es mehr als nur Gottvertrauen auf die Software, um seinen Rechner möglichst frei von Schadsoftware zu halten.

Ist es einmal doch zur Infektion gekommen, so muss bei modernen Trojanern und Viren davon ausgegangen werden, dass das System nicht ohne komplette Neuinstallation des Betriebssystems wieder gesäubert werden kann. Auch wenn dies immer ein lästiger Vorgang ist, eine halbherzig teilweise beseitigte Infektion führt immer zu Folgeschäden, die in der Summe wesentlich mehr Ärger verursachen, als wenn das System gleich nach der Infektion sachgemäß gesäubert worden wäre. Hier ist der Gang zum Fachmann anzuraten, der die notwendige Erfahrung und Ausrüstung hat, das System in kürzester Zeit – selbstverständlich inklusive Datensicherung – wieder in den Ausgangszustand zu bringen. Gerade wenn Zeit eine Rolle spielt, sollte man nicht lange fackeln.

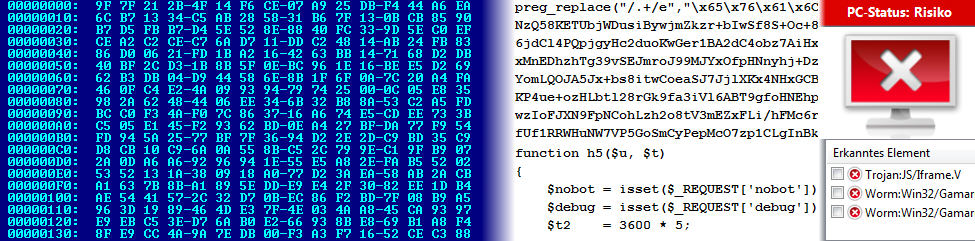

Doch wie sieht ein ordentlicher Schutz nun eigentlich aus? Ein oft bemühter Spruch handelt davon, dass der beste Virenscanner immer noch zwischen den eigenen Ohren sitze. Das ist sicherlich wahr, in vielen Fällen ist für eine erfolgreiche Infektion zumindest an einer Stelle die Mithilfe des Nutzers notwendig – beispielsweise wenn ein E-Mail-Anhang geöffnet werden muss. Allerdings ist dies auch nur die halbe Wahrheit, in den letzten Jahren sind Sicherheitslücken in Betriebssystemen und WebApps entdeckt worden, die auch ohne Interaktion mit dem Nutzer die erfolgreiche Infektion eines Systems erlauben.

Ein wesentlicher Bestandteil eines soliden Schutzkonzeptes ist die Rechte-Einschränkung. Während beispielsweise in früheren Windows-Versionen noch wenig nach unterschiedlichen Benutzerrängen unterschieden wurde, so hat Microsoft hier in den letzten Versionen deutlich bessere Lösungen abgeliefert. Wer sich die Mühe macht, diese Möglichkeiten auch auszuschöpfen, erzeugt so einen weiteren Baustein für ein in sich geschlossenes Sicherheitskonzept. In diesem Szenario kann beispielsweise der Browser durchaus eine Lücke aufweisen – solange die Schadsoftware aber daran gehindert wird, sich auf der Festplatte einzunisten, bleibt der Schaden deutlich begrenzt. Software von Drittanbietern wie die ausgereifte Sandbox „Sandboxie“ erhöht den Schutzlevel hier noch deutlich. Sandboxie sorgt dafür, dass das darin gestartete Programm standardmäßig auf einen abgeschotteten Bereich begrenzt bleibt, der nach Beenden von Sandboxie gelöscht wird. Es verhindert auf diese Weise wirksam, dass sich unerwünschte Software im System einnisten kann.

Welche weiteren spannenden Konzepte und Bausteine es noch zu entdecken gibt, das verrate ich Ihnen demnächst.